Добавь сайт в закладки нажми CTRL+D

Представьте: вы солдат, вам нужно выучить сотню страниц секретных протоколов для охраны ядерного оружия. Бумажки таскать лень. Вы скачиваете на телефон милое приложение с карточками (как для изучения английских слов) и заносите туда всё, что нужно запомнить: коды доступа, расположение камер, частоту патрулей. Удобно же?

А потом выясняется, что эти карточки по умолчанию видны всему интернету. Годами.

Именно это произошло с данными о ядерном арсенале США в Европе. Секретность уровня «не подтверждаем и не опровергаем» разбилась о простую человеческую лень и желание сдать тест на отлично.

Что именно утекло в сеть на платформах вроде Chegg и Quizlet?

Точные места расположения ядерных боеприпасов

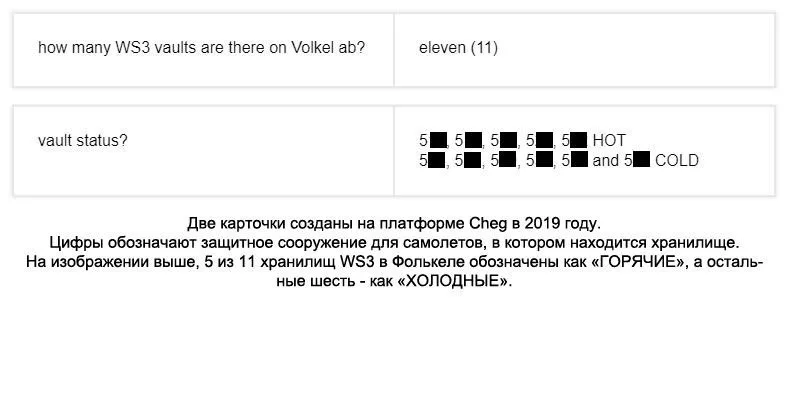

На карточках были указаны конкретные номера ангаров с пометками «HOT» (горячее — оружие внутри) и «COLD» (пустое). Например, на базе Волкель в Нидерландах солдаты записали: «Укрытия № X, Y, Z — ГОРЯЧИЕ. Остальные — холодные».

Схема охраны

В открытом доступе лежали данные о том, куда смотрят камеры, где стоят датчики движения, какие дублирующие коды открывают все хранилища разом, и даже где лежат запасные ключи от ангаров.

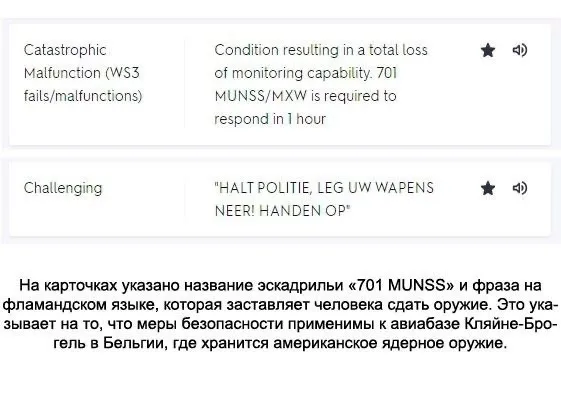

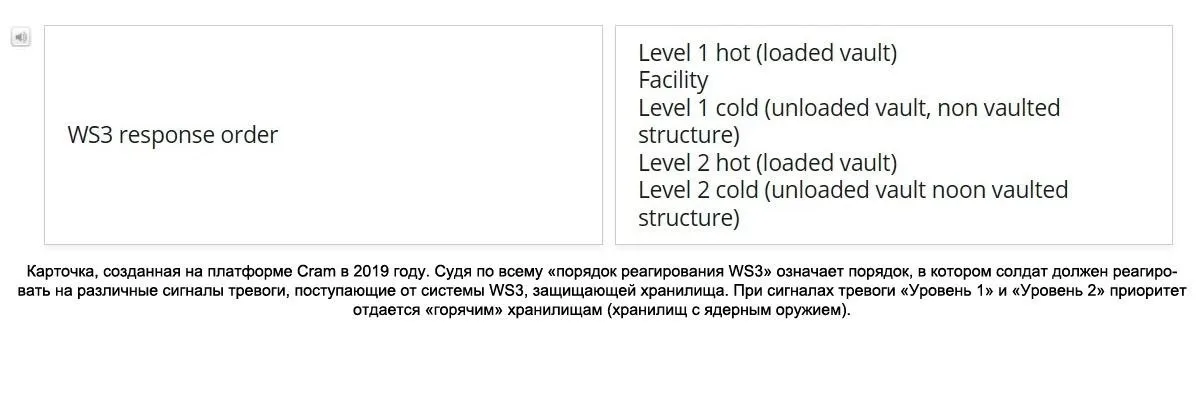

Секретные команды при тревогах

Солдаты записывали кодовые слова для сигналов тревоги и порядок действий: «Сначала бежишь проверять ГОРЯЧИЕ хранилища, потом ХОЛОДНЫЕ».

Никакого сложного взлома не было обнаружено. Военные использовали специфические аббревиатуры WS3 (система охраны ядерных хранилищ) и ПАС (защитный ангар). Эти термины есть даже в Википедии и правительственных тендерах. Достаточно было вбить в Google «WS3 база Авиано», и поисковик услужливо выдавал ссылки на карточки, созданные реальными военнослужащими.

Хронология утечки:

• 2013 год: В Facebook всплывает фото солдат, позирующих с макетом ядерной бомбы на базе Волкель.

• 2013–2021 гг.: Всё это время карточки с секретными данными спокойно висят в открытом доступе. Последний раз их «зубрили» в апреле 2021 года.

• Май 2021 года: После того как журналисты задали неудобные вопросы Пентагону и НАТО, все наборы карточек волшебным образом исчезли с платформ за пару дней.

Реакция военных

Представитель ВВС США заявил буквально следующее: «Мы в курсе, что солдаты используют приложения для изучения широкого круга предметов. Мы изучаем пригодность такой информации».

Звучит примерно как: «Мы не знали, что наши парни настолько суровы, что хранят военную тайну в одном облаке с рецептами пирогов».

Поделись видео: